Материалы по тегу: информационная безопасность

|

21.05.2026 [23:43], Владимир Мироненко

Без техподдержки, апдейтов и прав: почти треть крупного российского бизнеса использует зарубежное ПО

software

виртуализация

импортозамещение

информационная безопасность

исследование

лицензия

облако

почта

резервное копирование

россия

телеметрия

техподдержка

цкит

Согласно исследованию аналитического центра АНО «ЦКИТ» «Ландшафт российского рынка прикладного программного обеспечения и его сопоставление с мировым рынком и общими тенденциями (2019–2026)», отчёты об устойчивом росте российского рынка прикладного ПО во всех ключевых сегментах скрывают реальное положение и эксплуатационную «серую зону». Согласно приведённым данным, в 2025 году российский рынок облачных платформ (IaaS+PaaS) вырос с 28 млрд руб. в 2019 году до 235 млрд руб., рынок систем виртуализации — с 10,7 млрд руб. в 2021 году до 19,4 млрд руб., рынок корпоративной почты — с 5,5 млрд руб. в 2021 году до 6,98 млрд руб. В облачном сегменте доля иностранных провайдеров не превышает 1 % легальных продаж при общем объёме рынка в 416,5 млрд руб. (оценка iKS-Consulting); в виртуализации на российские продукты приходится 80 % новых продаж; в системах резервного копирования доля отечественных решений превышает 70 %; в новых продажах почтовых систем доля отечественных систем выросла с 10 % в 2021 году до 58 % в 2025 году. Если же копнуть глубже, выясняется, что многие крупные компании, в том числе из числа системообразующих, продолжают использовать иностранное ПО, приобретённое до 2022 года. По данным ЦКИТ, расходы крупнейших потребителей в 2022–2025 гг. фактически не выросли, поскольку они по-прежнему используют оплаченные лицензии с истёкшим сроком поддержки. В сегменте резервного копирования Veeam до 2022 года занимал более 50 % российского рынка, а сейчас около 30 % крупных компаний продолжают эксплуатировать его без поддержки, так как личные кабинеты заблокированы с марта 2024 года. Виртуализация VMware до 2022 года использовалась на ~80 % корпоративных серверов страны — сейчас её около 39 %, а это десятки тысяч серверов, причём без обновлений, поскольку новые лицензии недоступны. Наиболее плачевно обстоят дела в сегменте корпоративных почтовых систем. Около половины компаний по-прежнему используют Microsoft Exchange или Microsoft 365 без продления лицензий, технической поддержки и обновлений безопасности. До 2022 года Microsoft занимала 70–80 % российского рынка корпоративной почты. В 2025 году её доля снизилась примерно до 50 %, хотя эти цифры отражают лишь новые продажи в пользу отечественных решений — в действительности инсталляционная база Microsoft в B2B остаётся массивной и продолжает работать без актуальных патчей, утверждают исследователи. Помимо того, что речь идёт о нарушении законодательства, те же почтовые серверы без патчей — первоочередная цель для атак. По данным Positive Technologies, в 2023 году на Microsoft Exchange пришлось 50 % всех расследованных атак на публично доступные приложения в России, а 92 % вредоносной доставки осуществляется именно посредством email. По данным ФСТЭК, только одна уязвимость в Exchange затронула около 77 тыс. российских серверов. Как сообщают в BI.ZONE, 68 % целевых атак начинаются с почты. При этом корпоративные адреса сотрудников 94 из 100 крупнейших российских компаний можно найти в публичных утечках. Ещё один фактор риска — телеметрия: механизмы передачи диагностических данных Microsoft (MS Diagnostic Data) продолжают бесконтрольно направлять сведения за рубеж. Также существует риск удалённого отключения инфраструктуры, что наряду с несовместимостью с российскими ОС, деградацией SLA и утратой внутренних компетенций по обслуживанию устаревающих систем делают корпоративную почту точкой потенциального операционного коллапса. К тому же серый импорт лицензий и компонентов несёт дополнительные издержки, поскольку обходится на 30–100 % дороже официальных предложений. Следует добавить, что публичный инцидент, связанный с компрометацией почтовой инфраструктуры на объекте КИИ, грозит компании большими репутационными потерями. ЦКИТ систематизировал риски продолжения эксплуатации западного ПО по шести категориям. Три из них (технологические, кибербезопасность и юридико-регуляторные) отнесены к критическим. Операционные, экономические и репутационно-финансовые риски оцениваются как высокие. Исследователи отметили, что российский рынок корпоративной почты, систем резервного копирования, виртуализации и облачных платформ предлагает зрелые продукты, уже прошедшие испытания в крупных корпоративных средах. Плановый переход на них позволит пройти процедуры сертификации без спешки, обеспечить обучение персонала и сохранить непрерывность бизнес-процессов, устранив риски работы в серой зоне.

21.05.2026 [15:17], Руслан Авдеев

Google Cloud Cybershield встал на киберзащиту национальной цифровой инфраструктуры БолгарииБолгарский системный интегратор Bulgaria Information Services (BIS) серсив Google Cloud Cybershield для укрепления потенциала киберзащиты страны. Это одно из первых развёртываний Cybershield в Европе. Утверждается, что это позволит Болгарии стать региональным лидером в сфере централизованной киберзащиты на базе ИИ-технологий, сообщает Computer Weekly. Проект финансируется Евросоюзом и направлен на укрепление восточной границы блока. Он призван объединить киберразведку и телеметрию, что позволит BIS ускорить выявление и реагирование на угрозы для 54 государственных и общественных структур с переходом от реактивного к проактивному подходу. По данным BIS, новое партнёрство с Google Cloud стало результатом восьмилетнего взаимодействия. Благодаря интеграции передовых методов защиты на основе ИИ и анализа угроз на «переднем крае» укрепляется национальная информационная безопасность Болгарии и её цифровая инфраструктура. Проект якобы может служить примером успешного централизованного противодействия постоянным противникам. В условиях быстрой эволюции киберугроз, связанной с развитием ИИ, многие традиционные средства защиты устаревают, поэтому новое партнёрство станет ключевым элементом Национальной стратегии киберзащиты Болгарии, направленной на создание межведомственного центра управления безопасностью (SOC). В рамках нового централизованного подхода к обеспечению кибербезопасности BIS намерена использовать инструменты Google Cloud Security Operations и Google Threat Intelligence, интегрируя информацию от Mandiant. Предполагается, что это позволит ответственным государственным органам быстро и комплексно реагировать на угрозы, опираясь на безопасную инфраструктуру Google Cloud. В BIS утверждает, что дополнительно выиграет от поддержки экспертов-аналитиков при распознавании и нейтрализации сложных сценариев цифровых атак, в конечном итоге это поможет укрепить собственные компетенции компании в сфере безопасности. Служба Cybershield создана в 2023 году (ранее известна как Chronicle Cybershield). Она разработана как специальный продукт для правительственных организаций — для помощи в защите от высококвалифицированных противников. Утверждается, что служба, по крайней мере отчасти, создана в ответ на рост числа кибератак на цифровую инфраструктуру ЕС. При этом Google Cloud Cybershield уже применяется в ряде стран, включая Кувейт, где местные власти работают над созданием национального центра SOC, аналогичного запланированному в Болгарии.

19.05.2026 [16:00], Сергей Карасёв

РТК-ЦОД представил модульное решение «Ковчег» для обеспечения полной сохранности данныхРТК-ЦОД анонсировал модульное программно-аппаратное решение для защищённого хранения данных «Ковчег». Продукт ориентирован на организации, которым необходима точка гарантированного восстановления корпоративных данных, неуязвимая для любых атак на IT-инфраструктуру. Концепция «Ковчега» предполагает физическое и логическое отделение хранилища от других IT-систем: такой подход обеспечивает сохранность резервных копий в любых условиях — даже в случае критических инцидентов. Продукт может быть развёрнут на площадках РТК-ЦОД или непосредственно на объекте заказчика. После загрузки данных в «Ковчег» полностью исключаются любые попытки их изменения или удаления, а также обратной выгрузки. Резервные копии недоступны даже для самых привилегированных сотрудников компании и не предназначены для ежедневного использования. Получить резервную копию можно только в случае чрезвычайной ситуации при условии совместного одобрения первых лиц организации-заказчика. «Ковчег» может быть адаптирован под имеющуюся у клиента инфраструктуру с учётом его требований к уровню изоляции, особенностей бизнеса и финансовых возможностей. При необходимости может быть сформировано выделенное хранилище, которое обеспечивает полную физическую изоляцию на уровне оборудования: такой вариант ориентирован в первую очередь на финансовый сектор, госструктуры и крупный бизнес с жёсткими требованиями к сохранности данных. Несколько заказчиков с умеренными требованиями к изоляции и ограниченным бюджетом могут создать совместный «Ковчег» с логическим разделением на уровне сертифицированного ФСТЭК оборудования и ПО. Предусмотрен также сценарий «ЦОД на колёсах»: ключевые системы в режиме реального времени реплицируются в контейнерный модуль, который в экстренной ситуации физически эвакуируется на заранее подготовленную площадку. «Сегодня мы фактически открываем новый рынок, который находится на стыке хранения данных, резервного копирования, аварийного восстановления и кибербезопасности. Ранее между облачными бэкапами для малого бизнеса и дорогостоящими DR-комплексами для корпораций оставалась свободная ниша — организации, требующие гарантии сохранности данных при реализации самых распространённых сценариев угроз. К ним можно отнести физическое воздействие, человеческий фактор и целевые кибератаки на компанию. Наше решение создано именно под этот запрос. Принципиальное отличие продукта — архитектурный запрет на удаление. Защита опирается на технически закреплённую невозможность уничтожить копию изнутри. Этот механизм работает жёстче и надёжнее административных политик хранения или настроек прав доступа», — прокомментировал генеральный директор РТК-ЦОД Давид Мартиросов.

18.05.2026 [23:01], Владимир Мироненко

Western Digital выпустила жёсткий диск с постквантовой криптографией для защиты ИИ-данных в будущемКомпания Western Digital (WD) анонсировала высокоёмкий жёсткий диск Ultrastar DC HC6100 UltraSMR с постквантовой криптографией (PQC), которая обеспечит защиту от атак с отложенной расшифровкой (HNDL), поскольку злоумышленники в настоящее время могут собирать зашифрованные данные, чтобы взломать их после того, как квантовые компьютеры достигнут зрелости. Таким образом, WD присоединилась к таким компаниям, как Cohesity, Commvault, NetApp и Quantum, которые уже выпустили хранилища с новыми алгоритмами шифрования PQC. Ultrastar DC HC6100 UltraSMR с поддержкой PQC в настоящее время проходит квалификацию у крупных компаний, и WD заявила, что со временем расширит возможности PQC на другие линейки корпоративных жёстких дисков. Реализация PQC от WD в новом накопителе разработана для защиты цепочек доверия устройств от производства до сервисного обслуживания. Основное внимание уделяется обеспечению доверия на уровне устройства, включая целостность прошивки и управление ключами, а не шифрованию данных в состоянии покоя (data at rest). Ключевые элементы реализации PQC от WD:

Технический директор и старший вице-президент WD, отметил, что по мере накопления данные, получаемые с помощью ИИ, становятся всё более ценными и долговечными, поэтому растёт актуальность их защиты в будущем. Технологии квантовых вычислений развиваются быстрее, чем ожидалось и архитектуры безопасности, которые защищали корпоративные хранилища более десяти лет, должны эволюционировать. «Интеграция постквантовой криптографии в Ultrastar является частью нашего обязательства помогать клиентам опережать угрозы, которые уже присутствуют в виде атак HNDL», — заявил он. «Соответствуя стандартам NIST и CNSA 2.0 уже сегодня, мы помогаем предприятиям создавать простой и удобный путь к инфраструктуре хранения данных, устойчивой к квантовым атакам», — добавил он.

18.05.2026 [20:00], Руслан Авдеев

NVIDIA представила платформу Fleet Intelligence для мониторинга парка ИИ-ускорителей

dcim

nvidia

software

ии

информационная безопасность

кластер

конфиденциальность

мониторинг

облако

оркестрация

телеметрия

цод

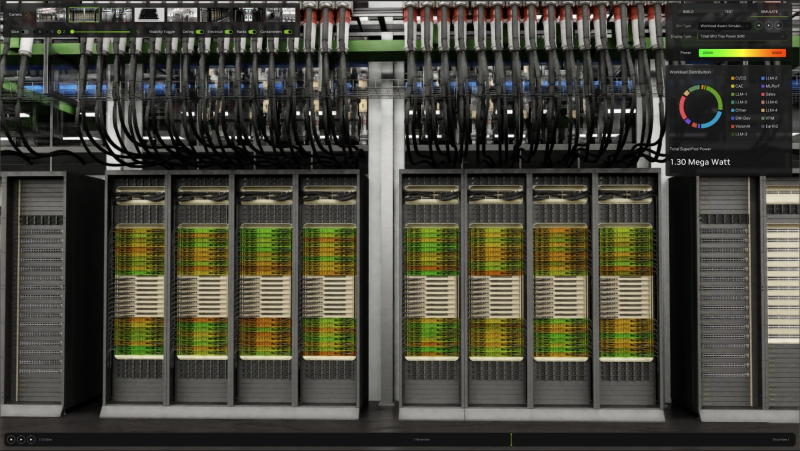

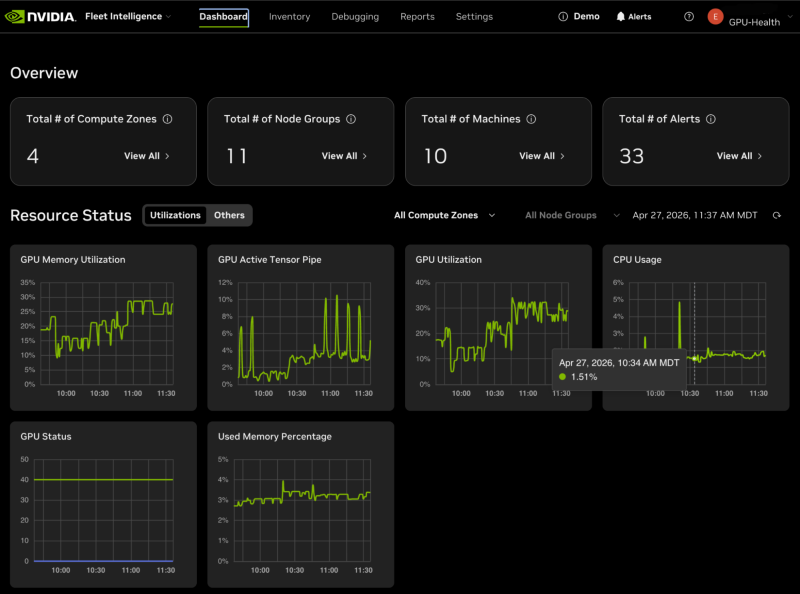

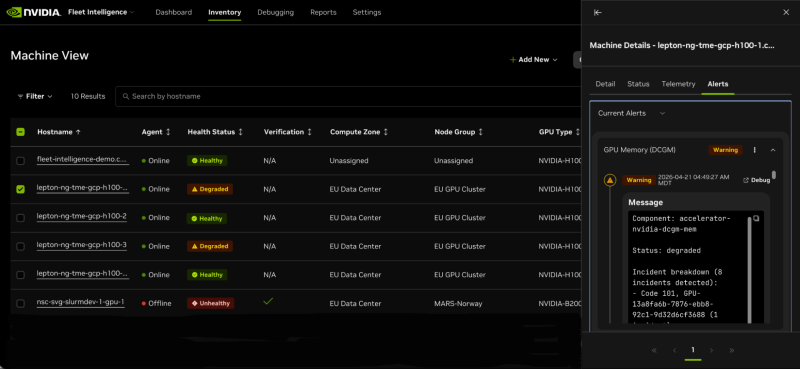

NVIDIA представила управляемую платформу Fleet Intelligence, предназначенную для мониторинга состояния крупных кластеров ускорителей, используемых в ИИ-инфраструктуре. Сервис уже доступен бесплатно для клиентов, использующих продукты NVIDIA на основе ускорителей семейств Hopper, Blackwell и Vera Rubin. NVIDIA позиционирует платформу как независимый слой телеметрии и мониторинга, позволяющий отслеживать работу с гетерогенными инфраструктурными средами, независимо от стека оркестрации или планировщика задач. Платформа применяет «лёгкий», интегрируемый в хост-систему агент, который передаёт телеметрию с ИИ-ускорителей в облачную службу Fleet Intelligence, работающую в экосистеме платформы NGC (NVIDIA GPU Cloud). Агент применяет несколько технологий NVIDIA, включая службу мониторинга ускорителей — GPUd, инструмент управления и диагностики чипов DCGM (NVIDIA Data Center GPU Manager) и средства проверки целостности оборудования и ПО NVIDIA Attestation SDK. Компания также выложила код агента Fleet Intelligence на GitHub, что позволит операторам ИИ-инфраструктуры самостоятельно оценить механизмы телеметрии. Fleet Intelligence ведёт сбор данных о степени загруженности ускорителей, пропускной способности памяти, энергопотреблении системы, состоянии интерконнектов NVLink, температуре системы, ошибках ECC, а также показателях состояния аппаратной составляющей. Это помогает операторам ЦОД организовать раннее выявление недоиспользованных ресурсов и ошибок и снизить простои крупных ИИ-кластеров. Одними из основных свойств платформы стали возможности проверки целостности и аттестации на основе технологий защищённых вычислений NVIDIA Confidential Computing. Fleet Intelligence проводит криптографическую валидацию прошивок ИИ-ускорителей и целостность среды выполнения с помощью корневых сертификатов доверия NVIDIA, а также сервиса удалённой проверки оборудования NRAS (NVIDIA Remote Attestation Service). Платформа может подтвердить, что ускорители используют утверждённую прошивку и использует манифесты целостности Reference Integrity Manifests, привязанные к определённым версиям vBIOS. По словам NVIDIA, при разработке Fleet Intelligence применяли опыт эксплуатации облачных платформ NVIDIA DGX Cloud, использовавших сотни тысяч ИИ-ускорителей. В числе корпоративных пользователей, получивших ранний доступ к платформе — Lambda и Iren, обе предоставляли обратную связь в ходе работ. Премьера Fleet Intelligence свидетельствует, что амбиции NVIDIA простираются далеко за пределы простой разработки ИИ-ускорителей, компания развивает ПО и инструменты управления для ИИ-фабрик. Это дополнение уже имеющегося стека компании, включающего системы DGX, интерконнекты NVLink, сетевые продукты Spectrum-X, платформу оркестрации Mission Control и решения для защищённых вычислений. Добавление масштабной телеметрии и предиктивной аналитики отражает растущий спрос гиперскейлеров и корпоративных клиентов на максимальное использование ресурсов ускорителей. Кроме того, премьера платформы является отражением роста конкуренции на рынке систем мониторинга и эксплуатации ИИ-инфраструктуры. Облачные операторы и другие компании, включая AMD, Intel и т.п., строят собственные платформы для телеметрии, диагностики и управления крупными ИИ-кластерами. Возможность NVIDIA интегрировать аппаратную телеметрию, проверку надёжности прошивок и операционную аналитику напрямую в инфраструктурный стек усиливает позиции компании в роли вертикально интегрированного поставщика ИИ-инфраструктуры.

18.05.2026 [15:55], Сергей Карасёв

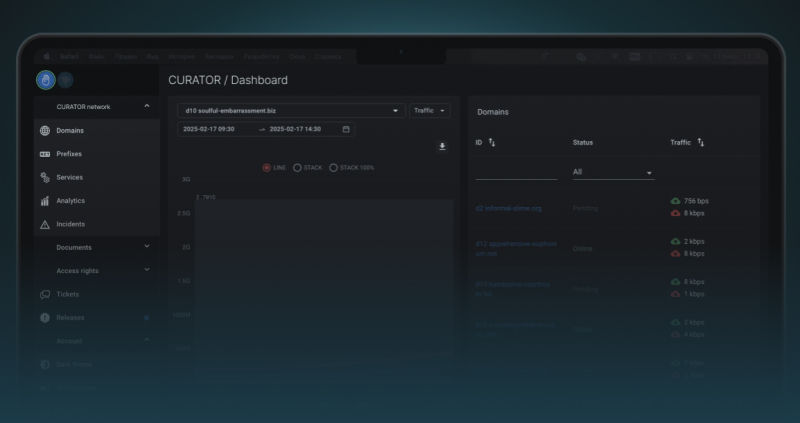

Curator внедряет централизованную аутентификацию пользователей через SSOКомпания Curator, специализирующаяся на обеспечении доступности интернет-ресурсов и нейтрализации DDoS-атак, реализовала поддержку Single Sign-On (SSO, единый вход) в личном кабинете платформы. Новая функциональность позволяет клиентам использовать корпоративные системы аутентификации и авторизации для централизованного управления доступом пользователей. При использовании SSO аутентификация пользователей производится на стороне внешнего identity-провайдера. Это позволяет компаниям использовать уже существующую корпоративную систему управления доступом без создания отдельных учётных записей в личном кабинете Curator. Curator поддерживает федерацию удостоверений с использованием протоколов OAuth 2.0 и OpenID Connect. Это позволяет интегрировать личный кабинет платформы с популярными identity-провайдерами, включая Keycloak, Avanpost IDM, Yandex Identity Hub, Blitz Identity Provider, Indeed AM и другими решениями, совместимыми с этими стандартами. Для централизации управления правами доступа используется маппинг внешних групп пользователей на внутренние группы личного кабинета. Функциональность SSO уже доступна всем клиентам Curator. «Компании с развитой ИТ-инфраструктурой всё чаще стремятся централизовать управление аутентификацией и авторизацией пользователей, а также минимизировать количество отдельных учётных записей в используемых сервисах. Реализация SSO в Curator позволяет упростить управление доступами без изменения внутренних процессов клиентов», — отметил Дмитрий Ткачев, генеральный директор Curator.

14.05.2026 [16:22], Руслан Авдеев

К 2035 году Вьетнам намерен построить собственное гособлако и стать «развитой цифровой нацией»

software

вьетнам

государство

импортозамещение

информационная безопасность

конфиденциальность

облако

цифровизация

цод

Вьетнамские власти решили построить собственную облачную платформу для правительственных структур и государственных ведомств, чтобы не зависеть от принадлежащих иностранным компаниям сервисам, сообщает The Register. В рамках правительственного постановления Decision 808/QD-TTg, утверждающего развитие 20 стратегических технологий в стране для обретения технологического суверенитета, предусмотрено и создание «независимого» облака. Предполагается добиться национального суверенитета данных и обеспечить кибербезопасность для «цифрового правительства» и ключевой инфраструктуры цифровой экономики. Необходимо сформировать централизованную и безопасную цифровую инфраструктуру для обслуживания национальной цифровой трансформации и постепенно заменить иностранные облачные сервисы, используемые государственными ведомствами — это снижает риск утечек данных, в том числе секретных. Новые меры свидетельствуют о том, что вьетнамское правительство, как и многие другие, опасается проблем с зарубежными облачными провайдерами, которые обязаны выполнять чужие законы. Невозможность обеспечить полный суверенитет в своё время подтвердила Microsoft. Последняя, наряду с Google и Tencent Cloud, пока не построила своих мощностей во Вьетнаме, тогда как AWS намерена открыть одну из своих локальных зон доступности (Local Zones) в Ханое, а Alibaba Cloud собирается построить в стране дата-центр. Кроме того, интерес к рынку выразила и Huawei Cloud. Вьетнамские власти приветствуют присутствие в стране гиперскейлеров, и недавно встречались с представителем AWS для обсуждения развития сотрудничества. Тем не менее, выполнение правительственных задач на площадках зарубежных гиперскейлеров прямо нарушает местные законы, требующие хранения персональных данных в пределах Вьетнама. В числе прочих технологий, которые Вьетнам намерен развивать числятся крупная ИИ-модель, виртуальные ассистенты, ИИ для управления камерами, оценки кредитных рисков и т. п. Также страна желает получить национальный брандмауэр нового поколения, антивирусное ПО, SIEM-систему следующего поколения, постквантовое шифрование и др. В числе прочего планируется развивать переработку редкоземельных элементов, нарастить компетенции в сфере 5G, научиться строить промышленных роботов и управлять ими, совершенствовать технологии разработки полупроводников. Времени немного — программа Decision 808 должна быть полностью реализована уже в 2030 году. Тогда же Ханой рассчитывает перевести в онлайн все ключевые правительственные сервисы и развить цифровую инфраструктуру для социальной защиты, борьбы с преступностью, обеспечения национальной безопасности и поддержки науки и инноваций. А уже в 2035 году Вьетнам намерен стать «развитой цифровой нацией», где базы с национальными данными о населении станут основой для создания умного цифрового правительства, в котором принятие решений будет осуществляться на основе поступления информации в режиме реального времени, а граждане «получат персонализированные, автоматизированные и удобные цифровые услуги, адаптированные к различным событиям их жизни». В конце 2025 года сообщалось, что Вьетнам готовится стать «следующим Сингапуром» и привлекает всё больше инвестиций в цифровые технологии. Например, G42 из ОАЭ подписала соглашение о строительстве трёх дата-центров во Вьетнаме за $1 млрд.

13.05.2026 [19:15], Сергей Карасёв

Curator вошла в число крупнейших ИБ-компаний РоссииРоссийский провайдер облачной защиты от киберугроз Curator вошёл в число крупнейших по выручке ИБ-компаний страны, заняв 31-е место в рейтинге, составленном изданием SecPost. В рейтинге приняли участие более 130 игроков отрасли — разработчики ПО, провайдеры ИБ-сервисов и системные интеграторы. Как показывает статистика участников рейтинга, рынок кибербезопасности в России продолжает расти примерно на 12% в год, однако темпы оказались ниже ожиданий предыдущих лет. Интересная тенденция: компании за пределами топ-10 в среднем растут быстрее лидеров, что свидетельствует об усилении конкуренции в среднем эшелоне рынка. Curator специализируется на облачной защите от DDoS-атак, фильтрации вредоносного бот-трафика и мониторинге BGP-маршрутизации. По собственным данным компании, только в первом квартале 2026 года было зафиксировано четыре атаки мощностью свыше 1 Тбит/с — год назад подобных инцидентов не было вовсе.

13.05.2026 [15:42], Владимир Мироненко

AMD предупредила об уязвимости в процессорах на базе Zen 2 — для EPYC Rome патчей прошивок не будетКомпания AMD сообщила о выявленной уязвимости (CVE-2025-54518; AMD-SB-7052) уровня CVSS 7.3 в работе кеша операций/микроопераций процессоров на базе микроархитектуры Zen 2, которая может привести к некорректному выполнению инструкций на более высоком уровне привилегий. Например, из пространства пользователя уязвимость позволяет добиться выполнения кода с правами ядра или получить доступ к хост-окружению из виртуальной машины. Сообщается, что проблема вызвана некорректной изоляцией совместно используемых ресурсов. Для веток гипервизора Xen c 4.17 по 4.21 были опубликованы патчи. Исправление для блокирования уязвимости также передано для включения в состав ядра Linux. Компания уже устранила эту уязвимость в десктопных и мобильных сериях CPU AMD Ryzen 3000, 4000, 5000, 7020, 7030 и Threadripper PRO 3000 WX, а также во встраиваемых CPU AMD Ryzen Embedded V2000, подготовив патчи для BIOS. Вместе с тем, для процессоров серии AMD EPYC 7002, включая Embedded-серию, уязвимость предлагается блокировать на уровне операционной системы. Любопытно, что об уязвимости компания сообщила только сейчас, хотя для всех продуктов, получивших патчи, последние были выпущены в конце 2025 года. Для EPYC, по-видимому, для реалиазации защиты останется механизм загрузки микрокода при старте ОС.

12.05.2026 [15:34], Владимир Мироненко

Broadcom обещает, что VMware Cloud Foundation 9.1 позволит значительно снизить расходы на ИИ-инфраструктуру

broadcom

kubernetes

software

vmware

виртуализация

ии

информационная безопасность

конфиденциальность

частное облако

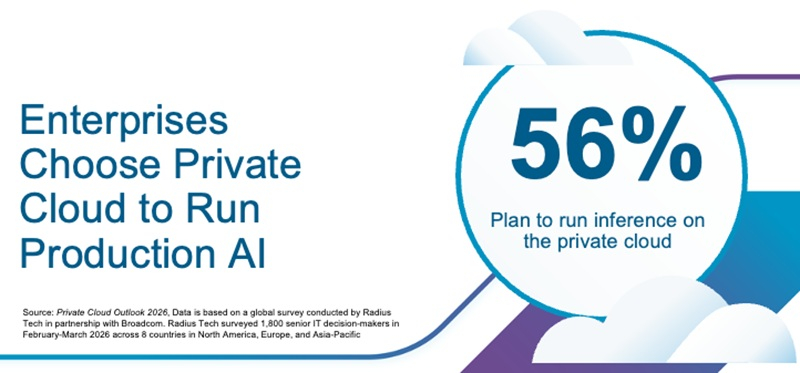

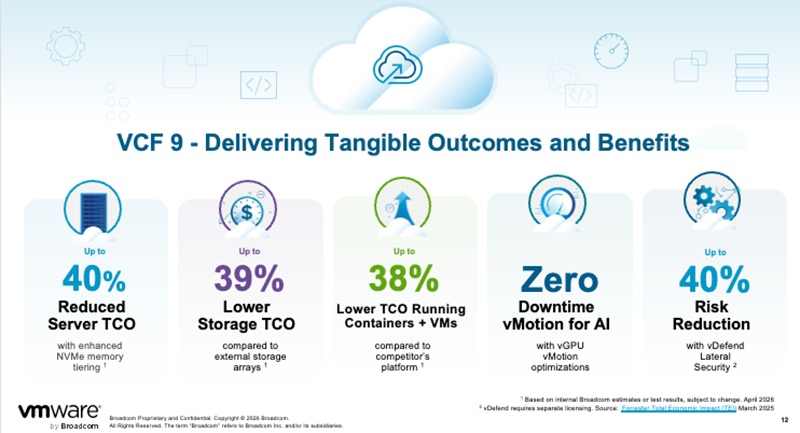

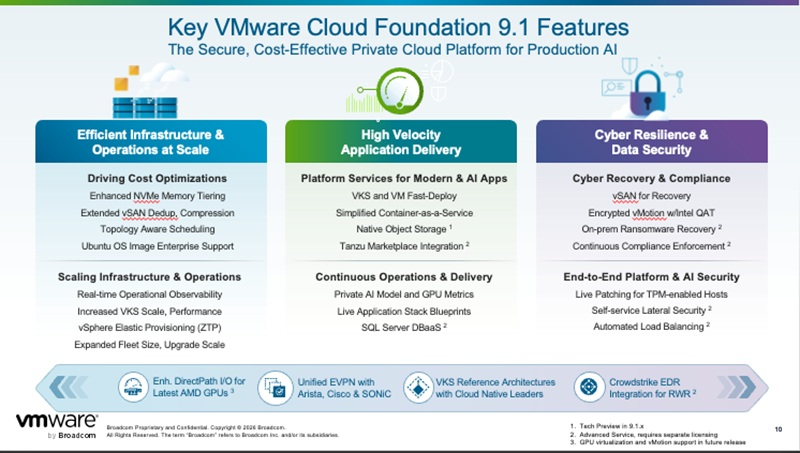

Компания Broadcom анонсировала VMware Cloud Foundation 9.1, позиционируя платформу как основу для частного облака, оптимизированную для ИИ-нагрузок ИИ и Kubernetes, с интегрированной безопасностью и поддержкой смешанной вычислительной инфраструктуры на базе AMD, Intel и NVIDIA. Broadcom отметила, что VCF 9.1 обеспечит предприятиям при запуске производственных рабочих нагрузок, включая инференс и агентный ИИ, ряд преимуществ. В частности, VCF 9.1 обеспечит снижение затрат на серверы до 40 % благодаря интеллектуальному многоуровневому распределению памяти. Эффективность хранения данных также повышается благодаря усовершенствованным методам сжатия и дедупликации в конвейерах обработки данных ИИ, что снижает общую стоимость владения до 39 %. Использование платформы позволяет сократить эксплуатационные расходы Kubernetes до 46 % при одновременном повышении масштабируемости и скорости развёртывания. Преимущества платформы также включают четырёхкратное ускорение обновления кластеров и удвоение мощности парка серверов, что позволяет предприятиям быстрее масштабировать инфраструктуру ИИ в распределённых средах. В VCF 9.1 сделан акцент на поддержке открытой экосистемы. Обеспечены выбор нескольких GPU AMD и NVIDIA, поддержка CPU AMD и Intel, а также совместимость со стандартными сетевыми технологиями, такими как EVPN и VXLAN, и с универсальной облачной сетью Arista Universal Cloud Network. Этот подход позволяет предприятиям комбинировать оборудование в зависимости от требований к рабочей нагрузке и доступности, что в условиях дефицита является важным фактором, отметил ресурс Storagereview.

Источник изображений: VMware Большое внимание в VCF 9.1 уделено автоматизации, благодаря которой обеспечивается удвоение возможностей управление — для 5 тыс. хостов и в четыре раза более быстрое обновление кластеров в распределённых и изолированных средах. Также была улучшена поддержка многопользовательского режима, позволяющая изолировать рабочие нагрузки ИИ между командами или клиентами на общей инфраструктуре со строгими ограничениями безопасности, максимизируя использование дорогостоящих ресурсов GPU и CPU, одновременно поддерживая суверенитет данных для конфиденциальных моделей. Это особенно актуально для поставщиков услуг и крупных предприятий, консолидирующих ИИ-инфраструктуру. Платформа устраняет необходимость во внешних устройствах для конечных точек ИИ-инференса и агентных приложений за счёт интеграции виртуализированных служб балансировки нагрузки и безопасности через VMware Avi Load Balancer и vDefend, позволяя снизить капитальные затраты, сохранив при этом отказоустойчивость приложений и автоматизацию жизненного цикла.  VCF 9.1 получила встроенную систему безопасности на уровне инфраструктуры для защиты рабочих нагрузок ИИ, проприетарных моделей и данных для обучения от гипервизора до приложения. Благодаря сегментации на основе принципа нулевого доверия (Zero Trust), суверенному восстановлению и непрерывному обновлению без дополнительных инструментов VCF обеспечивает уровень безопасности, необходимый для развёртывания ИИ в продуктовой среде. Система поддерживает восстановление после атак программ-вымогателей в локальной среде, обеспечивающее изолированные среды восстановления и интегрированные инструменты проверки, включая поддержку CrowdStrike Falcon Endpoint Security, защищающие ИИ-модели и данные от трансграничного перемещения, без высоких затрат на обеспечение пропускной способности во время восстановления в кризисных ситуациях.  Функции непрерывного соответствия автоматизируют мониторинг и устранение неполадок в соответствии с определёнными политиками, помогая организациям поддерживать готовность к аудиту без дополнительных инструментов. Обновление в режиме реального времени дополнительно снижает операционные риски, позволяя в большинстве случаев обновлять систему без простоев, поддерживая постоянно работающие ИИ-сервисы. Система безопасности с нулевым доверием, расширяющая защиту распределённых IDS/IPS на рабочие нагрузки Kubernetes AI, обеспечивает скорость проверки угроз до 9 Тбит/с для распределённого инференса и в пять раз более высокую идентификацию приложений для частных облачных и интернет-приложений. Как отметил Storagereview, с помощью VCF 9.1 компания пытается перепозиционировать VMware как жизнеспособную платформу для корпоративного ИИ. Акцент на частном облаке, интегрированной безопасности и унифицированных операциях между виртуальными машинами, контейнерами и GPU соответствует запросам многих крупных организаций, которые приближают рабочие нагрузки инференса к своим данным. Вместе с тем современные распределённые конвейеры ИИ строятся на основе архитектур, ориентированных на Kubernetes, со всё более модульными инфраструктурными решениями, которые отдают приоритет гибкости и прямому доступу к ускоренным вычислениям. В таких средах VMware обычно не является плоскостью управления, а во многих случаях становится дополнительным уровнем, а не основой. Кроме того, хотя Broadcom позиционирует VCF 9.1 как способ сократить расходы на инфраструктуру за счёт повышения эффективности, сохраняются обоснованные опасения корпоративных клиентов по поводу условий лицензирования VMware и общей стоимости владения. |

|